EDIT 15 janvier 2026 :

Mise à jour sur les changements de fonctionnalités et les problèmes connus (15 janvier 2026)

Il s'agit d'une mise à jour des changements apportés à la liste des actifs de vulnérabilité qui a été interrompue à la fin du mois de décembre 2025, étant donné que les changements ont causé les problèmes connus suivants qui seront traités sous peu :

- Page de détails sur les appareils non gérés : Les liens de Elements Exposure Management (XM) vers les détails de l'appareil peuvent conduire à une erreur de page non trouvée (404) si l'appareil n'est pas géré. En outre, le lien entre les pages d'analyse et les détails de l'appareil peut être rompu pour certains appareils.

- MISE À JOUR 15.1.2026: Cela fonctionne désormais pour la plupart des appareils, mais peut encore se produire dans de très rares cas. Nous travaillons actuellement à la résolution des cas restants.

- Visibilité de la liste des logiciels : La liste des logiciels de certains appareils non gérés ne peut pas être consultée pour le moment.

- MISE À JOUR 15.1.2026: Cela fonctionne désormais pour la plupart des appareils, mais peut encore se produire dans de très rares cas. Nous travaillons actuellement à la résolution des cas restants.

- Edition des propriétés des actifs : L'importance, les étiquettes et les autres propriétés des actifs précédemment gérées par EVM ne sont temporairement pas modifiables jusqu'à ce que l'importation des données soit terminée.

- MISE À JOUR 15.1.2026: Toutes les propriétés mentionnées peuvent être modifiées via le site Elements Security Center. Toutefois, le site API, qui permet de modifier les étiquettes des appareils, est encore en cours d'élaboration.

Impact

- Certaines propriétés de l'appareil, telles que l'importance et le contexte commercial, peuvent ne pas être modifiables.

- MISE À JOUR 15.1.2026 : Tce problème est maintenant résolu

- Certains flux de travail impliquant des appareils non gérés peuvent être perturbés.

- MISE À JOUR 15.1.2026 : Ce problème est maintenant résolu

- Les clients peuvent être confrontés à des liens brisés et à une visibilité limitée des détails de l'appareil.

- MISE À JOUR 15.1.2026 : La plupart des liens et des détails sur les appareils sont maintenant corrigés. Pour un nombre limité d'appareils, un message "Device UUID not found" peut s'afficher.

Plan d'atténuation

Les problèmes connus seront résolus par Le 12 janvier 2026 au plus tard.

En attendant : Vous pouvez continuer à utiliser le Résultats et Résultats Définitions sous le menu Environnement dans Elements en remplacement des anciennes vues Vulnérabilités. Vous pouvez également naviguer des configurations de sécurité à la vue Scans pour voir une liste de vulnérabilités à partir d'un scan spécifique, organisé par appareil. Si vous rencontrez des problèmes, veuillez contacter notre équipe de support pour obtenir de l'aide.

Nous vous remercions de votre patience et de votre compréhension pendant que nous effectuons ces mises à jour pour passer de l'EVM à une solution plus complète et plus intelligente. AvecSecure Elements Exposure Management (XM).

- -

Nous préparons la fin de vie (EOL) de WithSecure Elements Vulnerability Management (EVM), où l'EVM sera remplacé par une solution plus complète et plus intelligente. AvecSecure Elements Exposure Management (XM).

XM comprend et n'est pas limité à

- De la sécurité réactive et centrée sur les actifs à la sécurité proactive et à l'échelle du domaine.

- Obtenir une visibilité sur ce que les attaquants seraient en mesure de faire dans votre domaine.

- Une hiérarchisation plus facile et plus efficace du travail.

- Assistance de l'IA pour remédier à votre exposition et la documenter.

- Étendez votre visibilité au-delà des appareils. EntraID, Azure et AWS, par exemple.

Dans le cadre de nos efforts visant à fournir une expérience utilisateur unifiée à travers Elements, nous améliorons notre interface utilisateur relative à Elements Vulnerability Management . Cette opération implique également la mise hors service de quelques fonctionnalités de Vulnerability Management qui étaient soit incohérentes, soit peu adoptées de nos jours.

Nous mettons à présent l'accent sur ces changements qui auront un impact sur l'EVM, mais aussi sur l'utilisation de fonctionnalités similaires dans le produit XM.

Gestion des actifs EVM

- Liste des actifs vulnérables sera supprimée d'ici la fin du mois de décembre 2025. À partir de maintenant, les actifs de l'EVM peuvent être accédés en utilisant Appareils > Ordinateurs et Périphériques > Non gérés pages comme indiqué précédemment et en sélectionnant "Vulnerability management" dans le menu déroulant " View ".

- API pour la gestion des actifs EVM deviendra en lecture seule pour toutes les propriétés qui peuvent être gérées à l'aide des pages Devices. Cela inclut des champs tels que l'alias, l'importance et la note/le contexte commercial.

- Bien que le site EVM API pour les actifs fonctionne toujours en mode lecture seule, nous vous encourageons à migrer toutes les intégrations afin d'utiliser l'outil de gestion des actifs. Elements API.

- Environnement / Appareils / Découverte d'appareils sera déclassée au fur et à mesure que la fonctionnalité sera supprimée. déjà disponibles dans la vue Ordinateurs

Gestion des utilisateurs EVM

- L'ancienne interface utilisateur pour la gestion des utilisateurs, des groupes et des rôles de l'EVM sera supprimée d'ici à la fin du mois de décembre 2025 et la fonction "Security groups" à l'échelle du site Elements la remplacera entièrement au début de l'année 2026.

- EVM Gestion des utilisateurs API devrait être déclassé

- La gestion de l'accès peut être effectuée à l'aide du site Elements-wide Paramètres de l'organisation > Administrateur de sécurité page.

Tableau de bord EVM

- Les widgets les plus utilisés sont disponibles à l'adresse suivante Rapports / Mon rapport (les widgets Cercle et Jauge ne seront pas portés en raison de leur utilisation minuscule)

- La page actuelle du tableau de bord EVM sera supprimée d'ici la fin du mois de décembre 2025.

- Tous les tableaux de bord VM personnalisés doivent être recréés par le client. Si vous avez besoin d'aide, veuillez enregistrer un cas de support auprès de nous.

Rapports de synthèse du SVE

- Tous les rapports de synthèse du vote électronique sont disponibles sur Rapports / Notifications et rapports par courrier électronique . De nouveaux rapports peuvent également y être configurés, et l'ancienne page sera supprimée d'ici la fin du mois de décembre 2025.

- Aucune modification ne sera apportée à la partie de l'EVM relative aux rapports ( API).

- Bien qu'il n'y ait pas de déclassement des rapports de synthèse EVM, ils sont considérés comme hérités et nous prévoyons d'étendre uniquement les capacités de reporting de XM.

Vulnérabilités de l'EVM

- Exposition > Constatations et Exposition Définitions des résultats répondent aux mêmes besoins que les Vulnérabilités et Couverture de la vulnérabilité mais les nouvelles vues contiennent plus de données et sont de meilleure qualité. C'est pourquoi, Vulnérabilités et Couverture de la vulnérabilité sont devenues superflues et seront bientôt désactivées.

- Aucune modification ne sera apportée à la partie de l'EVM relative aux vulnérabilités ( API).

- Il est recommandé de remplacer les vues Vulnérabilités et Couverture des vulnérabilités par les vues Constatations et Définitions des constatations dans le méga-menu Environnement sur le site Elements.

Découverte de l'Internet EVM

- La page de découverte de l'Internet de l'EVM a fait l'objet d'une mise à jour visuelle, mais sans changement du point de vue de la facilité d'utilisation.

- Actifs externes est devenue une page d'atterrissage par défaut pour Environment -> Réseau tandis que le menu Découverte de l'internet est devenu un onglet secondaire.

Billetterie EVM

- Cette fonctionnalité est déjà en phase d'extinction, ce qui signifie qu'elle n'est disponible que pour les clients et partenaires qui l'ont déjà utilisée par le passé.

- L'interface utilisateur sera désactivée d'ici la fin décembre 2025.

- La billetterie EVM API sera maintenue comme opérationnelle afin que les intégrations existantes le soient également. En attendant, nous recommandons d'utiliser le niveau Elements API pour le même résultat.

Configurations de sécurité / Analyses / Analyses de réseau

- Toutes les pages relatives aux scanners font l'objet d'une mise à jour visuelle.

- La colonne Conformité (PCI) sera supprimée de la page Analyses de réseaux d'ici à la fin décembre 2025. Les fonctionnalités correspondantes continueront d'être prises en charge.

Gestion / Paramètres de vulnérabilité

- La page fera l'objet d'une mise à jour visuelle. Les onglets "Paramètres généraux" et "Paramètres de sécurité" seront fusionnés en une seule vue, dans le cadre de la simplification.

- Les paramètres suivants seront retirés de l'interface utilisateur :

- Les coordonnées, car elles ne sont pas utilisées.

- Abonnements, qui sont également disponibles dans Gestion > Abonnements

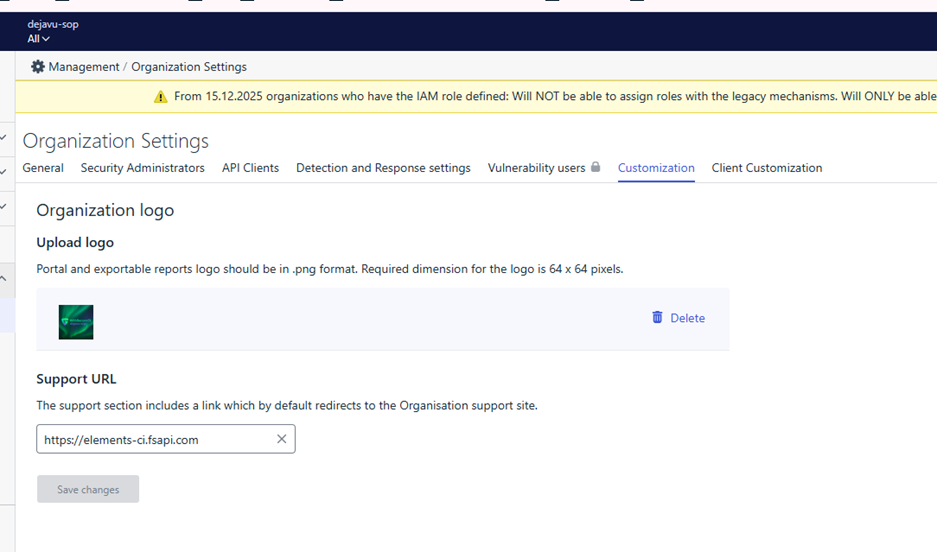

- "Paramètres de personnalisation", qui sont également disponibles dans "GESTION > Paramètres de l'organisation > Personnalisation", avec les réserves suivantes :

- Les paramètres existants des machines virtuelles ne seront pas transférés. Cependant, ils ne se sont toujours appliqués qu'à la portée de la VM et n'ont jamais affecté d'autres parties de Elements.

- Les rapports VM utilisent actuellement les paramètres VM, mais commenceront à utiliser les paramètres de personnalisation Elements d'ici la fin du mois de janvier 2026 (RADAR-32889)

- Il ne sera plus pris en charge au niveau de l'entreprise, mais seulement pour les partenaires.

- Les statuts de vulnérabilité et le flux de travail, qui sont en passe d'être remplacés par les statuts XM.

- L'archivage des actifs, car il ne sera plus contrôlé par l'EVM. Le nettoyage automatisé des actifs sera effectué à l'aide de la fonction "Suppression automatisée" de la page Dispositifs.

- La connexion restreinte basée sur l'adresse IP ne sera plus disponible car nous alignons l'authentification et l'autorisation sur l'ensemble du site Elements.

- Forcer l'authentification à deux facteurs, comme c'est déjà le cas au niveau de Elements.

- La définition des clés EVM API doit être effectuée via la page "Vulnerability settings", car elles ne s'afficheront plus sur la page " Elements user profile".