Extended Detection and Response

Endpoint Protection

Elements Agent für Mobile Update für iOS

Wir haben die WithSecure Elements Mobile Protection App für iOS (Version 25.5.11428) mit Wirkung vom 1. April 2025 aktualisiert.

Sie enthält die folgenden neuen Funktionen und Verbesserungen:

- Die App unterstützt jetzt die Einstellung "Externe DNS zulassen".

- Verbesserungen der Stabilität der App

- Verbesserungen am Filteralgorithmus für Safari-Erweiterungen

- Das Netzwerk wird jetzt automatisch zurückgesetzt, wenn sich die DNS-Einstellung ändert.

Endpoint Detection and Response

Elements EDR - Antwortansichten Sprachunterstützung

Die Antwortansichten unterstützen jetzt alle auf Elements Security Center verfügbaren Sprachen:

- Englisch (US)

- Finnisch

- Französisch

- Deutsch

- Italienisch

- Japanisch

- Polnisch

- Portugiesisch (Brasilien)

- Spanisch (Lateinamerika)

- Schwedisch

Diese Verbesserung gewährleistet eine umfassendere und leichter zugängliche Erfahrung für unsere globale Benutzerbasis. hier ist ein Beispiel für die französische Lokalisierung der Antwortansichten.

Exposure Management

Wir haben Updates für Exposure Management mit den folgenden Änderungen veröffentlicht:

- Zwei neue Identitätserkenntnisse werden für Entra ID-Tenants eingeführt, indem die Rollenzuweisungen des Benutzers mit entsprechenden Empfehlungen zur Überprüfung privilegierter Rollen und ihrer Berechtigungen analysiert werden:

Entra ID Mieter hat mehr als 5 globale Administratoren

Entra ID-Mandant hat mehr als 10 privilegierte Rollen

- Auf der Seite der Empfehlungsliste (Home => Exposure => Recommendation) gibt es nun die Möglichkeit, Empfehlungen nach Statuswerten zu filtern. Zur Zeit ist es möglich, nur nach einem Wert zu filtern. Die Filterung nach mehreren Werten ist in Vorbereitung. Standardmäßig filtert die Liste jetzt Empfehlungen mit dem Status Erledigt.

- Zuvor waren die MITRE TTPs in der Angriffspfadsimulation Elements mit der MITRE-Website verknüpft, während die WithSecure-Erweiterungen nirgends verlinkt waren. Mit diesem Update sind die WithSecure-TTP-Erweiterungs-IDs in der Benutzeroberfläche nun mit folgenden Links verknüpft https://ti.withsecure.comund bietet direkten Zugang zu detaillierten Informationen.

Exposure Management für Unternehmen

Exposure Management Portal

Wir haben ein Update des Portals Exposure Management veröffentlicht, das die folgenden Änderungen beinhaltet:

- Es wurde ein Problem in der Netzwerk-Scan- und Scan-Gruppen-Konfiguration behoben, bei dem die Schweregrad-Bedingung kritische Sicherheitslücken ignorierte, wodurch verhindert wurde, dass E-Mail-Benachrichtigungen nach Abschluss eines Netzwerk-Scans gesendet wurden.

- Agent Das Scannen wird jetzt automatisch für neue Geräte mit Vulnerability Management oder Exposure Management Abonnements aktiviert, sobald sie installiert sind. Das bedeutet, dass keine Benutzerinteraktion erforderlich ist, um den Scanvorgang zu starten. Geräte mit anderen Abonnements müssen manuell für das Scannen aktiviert werden.

- Es wurde ein Problem behoben, bei dem Benutzerlöschungen unvollständig waren, was zu Zugriffsproblemen für neue Konten führte, die mit derselben E-Mail-Adresse erstellt wurden.

- Behebung einer potenziellen Schwachstelle, die zu unberechtigtem Zugriff auf Scan Nodes hätte führen können.

- Es wurde ein Problem behoben, bei dem eine unsichere direkte Objektreferenz (IDOR) Schwachstelle in den Benutzerberechtigungen zu einer Privilegienerweiterung führen konnte.

- Es wurde ein Problem behoben, bei dem E-Mail-Benachrichtigungen von Schwachstellenscans nicht gesendet wurden.

System Scan

Unterstützung für die Erkennung von Sicherheitslücken in den folgenden Produkten wurde dem Authenticated Scanning hinzugefügt:

- Absolut sicherer Zugang

- Apache Camel

- Apache Commons VFS

- Dell SupportAssist OS-Wiederherstellung

- Docusnap

- Duett-Anzeige

- Exasol JDBC-Treiber

- HPE Insight Fernunterstützung

- JetBrains TeamCity

- MetaDefender Kern

- MetaDefender ICAP-Server

- MongoDB-Shell (mongosh)

- Nakivo Sicherung & Replikation

- Paragon Partition Manager

- Berechtigungsverwaltung für Windows

- Fortschritt Telerik Fiddler

- RemotePC

- RustDesk

- SolarWinds Web-Helpdesk

Außerdem wurden die Erkennungen von kumulativen Windows-Updates jetzt in Familien unterteilt. Warnung: Diese Änderung kann zu einer erheblichen Veränderung der Ergebnisse und der Anzahl der CVEs im Zusammenhang mit kumulativen Windows-Updates führen.

Elements Foundations

Elements Security Center

Abonnements Verbesserungen der Ansicht

Wir haben die Leistung verbessert und den Filter für den Abonnementschlüssel in der Ansicht "Abonnements" um einen Präfixabgleich erweitert:

- Abonnements werden jetzt schneller geladen.

- Die Filterung nach Abonnementschlüssel ist schneller, insbesondere für Unternehmen mit vielen Abonnements.

- Sie können jetzt mit einer "Beginnt mit"-Bedingung filtern, um Schlüssel nach Präfix abzugleichen.

Andere Themen von Interesse

Hinweise zu Bedrohungen

Ruby-Schwachstellen (SAML & GraphQL)

Technische Zusammenfassung

Ruby ist eine Programmiersprache, die bei der Entwicklung von Webdiensten und -anwendungen weit verbreitet ist.

Ein kürzlich veröffentlichtes Advisory enthält drei Sicherheitslücken, die ohne Benutzerinteraktion aus der Ferne ausgenutzt werden können. Die Schwachstellen sind:

CVE-2025-25291/ CVE-2025-25292 Umgehung der Authentifizierung in der ruby-saml bibliothek. Ein Angreifer, der Zugriff auf ein gültiges signiertes SAML-Dokument eines Identitätsanbieters (IdP) hat, könnte sich als ein anderer ausgeben oder authentifizieren. anderer Benutzer.

CVE-2025-27407: Entfernte Codeausführung in der Ruby GraphQL-Bibliothek. Ein Angreifer könnte dies ausnutzen, indem er ein in böser Absicht erstelltes Projekt über die Direktübertragungsfunktion überträgt.

Hinweis - Oracle Cloud Kompromittierung

Zusammenfassung

Seit Freitag, dem 21. März, beobachtet unser Threat Intelligence Team die Behauptung, dass eine gefährdete Subdomain der Oracle Cloud bei einem groß angelegten Angriff auf die Lieferkette kompromittiert wurde, der bis zu 140.000 Opfer betraf.

Solche Behauptungen (von unterschiedlichem Ausmaß) sind in Deep- und Dark-Web-Foren und in sozialen Medien relativ häufig zu finden. Indem wir uns den Ruf und die "Zuverlässigkeit" des Bedrohungsakteurs ansehen und bewerten, welche begrenzten Daten oder Informationen der Angreifer über die Sicherheitsverletzung als Beweis für den Wahrheitsgehalt weitergegeben hat und welche Aussagen das betroffene Unternehmen gemacht hat, können wir die Legitimität der vom Bedrohungsakteur aufgestellten Behauptungen beurteilen.

Sie können sich einschreiben um die monatlichen Bedrohungsberichte mit allen Einzelheiten zu diesen Bedrohungen zu erhalten.

Falls Sie es verpasst haben

In Kürze werden wir einige ältere Organisationsmanagement-Bildschirme in Elements Security Center entfernen. Weitere Informationen finden Sie in der eigener Artikel community .

Teilen Sie Ihre Ideen mit uns

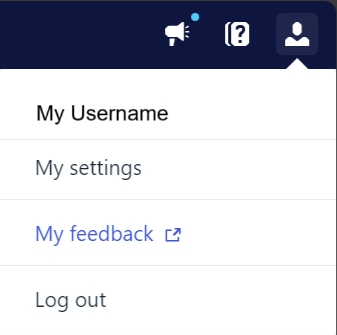

Unser Ziel ist es, die Welt gemeinsam mit Ihnen zu sichern - jetzt als WithSecure™. Um die bestmöglichen Produkte und Dienstleistungen im Bereich der Cybersicherheit mitzugestalten, empfehlen wir Ihnen, Ihre Ideen über den Abschnitt Ideen auf der WithSecure Communitydie jetzt direkt über WithSecure™ Elements Security Center zugänglich ist.

Weitere Informationen

Changelogs und Versionshinweise für alle Teile von WithSecure™ Elements finden Sie auf der Hilfe-Center