Extended Detection and Response

Endpoint Protection

AvecSecure Elements Agent pour Windows and Server

Une nouvelle version des clients endpoint est disponible, et cette version rend disponible la version 25.4 de Elements Agent (version interne 25.4.231).

Les terminaux sont mis à niveau automatiquement, sans redémarrage.

Cette version introduit de nouvelles fonctionnalités (avec la mise à jour de l'éditeur de profil) et des corrections.

Caractéristiques :

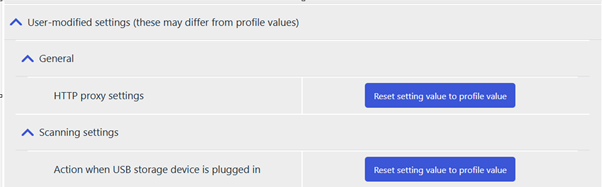

Rapport sur les paramètres modifiés par l'utilisateur :

- Agent Ces paramètres peuvent être réinitialisés aux valeurs de profil à distance via l'interface utilisateur du portail.

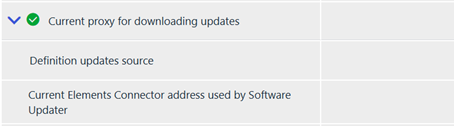

Des informations supplémentaires sur l'hôte sont désormais communiquées au portail :

- Agent indique l'adresse actuelle du connecteur Elements utilisée par l'outil de mise à jour du logiciel.

- Agent rapporte la définition actuelle met à jour l'adresse source.

Amélioration de l'interface utilisateur de agent:

- L'interface utilisateur agent fournit désormais des indications plus claires lorsque la protection est désactivée.

AvecSecure Elements Agent macOS

WithSecure Elements Agent macOS 25.4.54641 a été mis en disponibilité générale (GA) le 24 septembre 2025.

Cette version apporte

- Mise à jour de la version 25.1 du capteur

- Prise en charge de macOS 26 (Tahoe)

Le programme d'installation peut être téléchargé à partir de ici.

Elements Agent macOS 25.4.54641 prend en charge les versions suivantes de macOS :

- macOS 26 Tahoe

- macOS 15 Sequoia

- macOS 14 Sonoma

Exposure Management

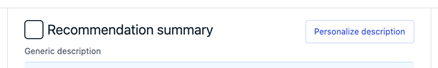

Améliorations de Luminen

Nous avons amélioré Luminen, notre assistant alimenté par LLM, afin de fournir des descriptions plus claires et plus pertinentes pour les recommandations en tenant compte des résultats spécifiques à l'organisation. Tout cela se fait dans le respect de la vie privée, ce qui garantit la sécurité de vos données tout en rendant les recommandations plus faciles à comprendre et à mettre en œuvre. Il est possible de passer de recommandations génériques à des recommandations spécifiques à l'organisation et vice-versa.

Détails de la recherche page

Nous avons également amélioré la Page de détails sur les résultats avec Descriptions des CVE générées par l'IA pour les vulnérabilités qui apparaissent dans XM Recommandations. Cette mise à jour fournit des informations plus claires et plus contextuelles sur les CVE, ce qui permet à teams de mieux comprendre la nature et l'impact des vulnérabilités sans avoir à recouper des sources externes.

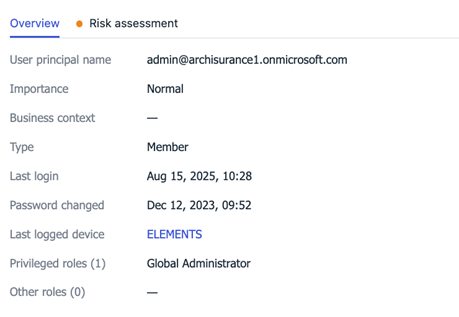

Amélioration des caractéristiques de l'identité

- Les informations relatives à l'identité ont été enrichies par des informations sur le rôle d'Entra ID (visibles dans le flyout des détails de l'identité). Les informations sont fournies séparément pour les rôles privilégiés et non privilégiés.

- Une nouvelle colonne "Dernier appareil de connexion" est désormais disponible dans le tableau des identités, indiquant l'appareil sur lequel l'identité s'est connectée. Dans le cas où le client possède une licence EPP, il y a également un lien vers l'appareil en question. L'information sur l'heure de la connexion est disponible dans le flyout des détails de l'Identité.

Rapport de synthèse sur l'exposition

Ce rapport est désormais disponible dans Mes rapports

Le rapport de synthèse peut être programmé pour être envoyé par courrier électronique comme tout autre modèle de Mon rapport via l'onglet "Notifications et rapports par courrier électronique" dans le menu Rapports.

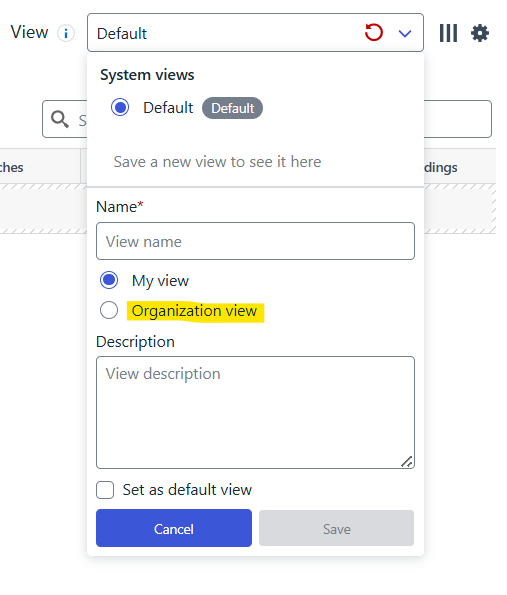

Vues partageables

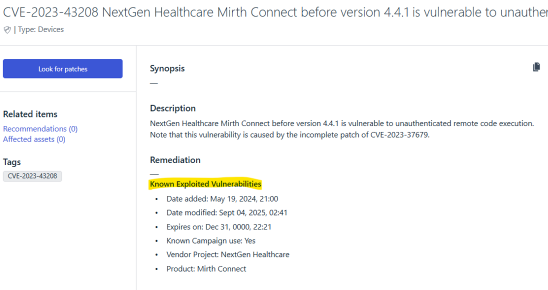

Visibilité des renseignements sur les menaces

Les informations CISA KEV des CVE sont désormais visibles dans l'interface utilisateur si le CVE fait l'objet d'une campagne publique.

Exposure Management pour les entreprises

System Scan

La prise en charge de la détection des vulnérabilités dans les produits suivants a été ajoutée à Authenticated Scanning for Windows :

- Atlassian Jira Service Management (anciennement Jira Service Desk)

- CCleaner

- Chocs verts

- HP Security Manager

- Lentille de bureau en polyéthylène

- Boîte à outils Seagate

La prise en charge de la détection des vulnérabilités dans les produits suivants a été ajoutée à Authenticated Scanning :

- Apache DolphinScheduler

- Apache Fory

- Apache Kafka

- Apache Kafka Connect API

- Apache Kafka Connect Runtime

- Apache Seata

Elements Foundations

Intégrations

Elements API Nouvelle opération à distance : scanForUpdates

Nous avons ajouté une nouvelle opération à distance qui vous permet de rechercher les mises à jour logicielles disponibles sur les appareils cibles.

Ce qu'il fait :

- Déclenche à distance une recherche des mises à jour logicielles disponibles sur les appareils sélectionnés

- Fonctionne uniquement sur les appareils de type informatique

- Aucun paramètre supplémentaire n'est nécessaire - il suffit de spécifier les appareils cibles.

Cette opération complète l'opération installSoftwareUpdates existante en fournissant un moyen de vérifier quelles sont les mises à jour disponibles avant de décider de les installer ou non.

Plus d'informations sur le site Elements API page de spécification et rechercher le POST /devices/v1/operations point final.

Elements API Nouveau mode de fonctionnement à distance : Installer les mises à jour du logiciel

Les installSoftwareUpdate L'opération à distance est maintenant disponible dans le WithSecure™ Elements API . Cette opération vous permet d'installer à distance des mises à jour logicielles sur vos appareils gérés.

Caractéristiques

- Installer les mises à jour par niveau de gravité (critique, important ou tout)

- Installer des mises à jour spécifiques à l'aide d'identifiants de bulletin

- Cibler des appareils individuels ou des groupes d'appareils

- Possibilité de forcer la fermeture des applications pendant les mises à jour

Cette opération à distance n'est possible que pour le type d'appareil "ordinateur".

Plus d'informations sur le site Elements API page de spécification et rechercher le POST /devices/v1/operations point final.

Autres éléments d'intérêt

Avis de menace : Citrix NetScaler

CVE-2025-7775 - Vulnérabilité d'exécution de code à distance (RCE)

Résumé technique

- Le 26 août 2025, Shadowserver a signalé que plus de 28,000 Les instances Citrix NetScaler n'ont pas été corrigées de la vulnérabilité CVE-2025-7775, une vulnérabilité RCE critique.

- Cette vulnérabilité permet à des attaquants non authentifiés d'exécuter un code arbitraire à distance sur les appareils concernés. L'exploitation de la vulnérabilité dans la nature a été confirmée par son inclusion dans le fichier CISA KEV (Known Exploited Vulnerabilities - vulnérabilités exploitées connues) liste [1].

- Allemagne a été identifiée comme l'une des sommet pays touchés, aux côtés de l'Union européenne et de l'Union européenne. États-Unisindiquant un risque généralisé dans les environnements d'entreprise européens.

- Les systèmes non corrigés sont activement analysés et ciblés.

NOUVEAU : WithSecure Elements: flux d'emails de bienvenue pour l'accueil des clients

Nous sommes heureux d'annoncer que la Flux d'e-mails de bienvenue pour l'accueil des clients est maintenant en production !

Les clients et partenaires nouvellement inscrits qui achètent un produit pour la première fois recevront automatiquement des courriels d'accueil. Cela s'applique à la fois aux géré par une entreprise et géré par un partenaire scénarios.

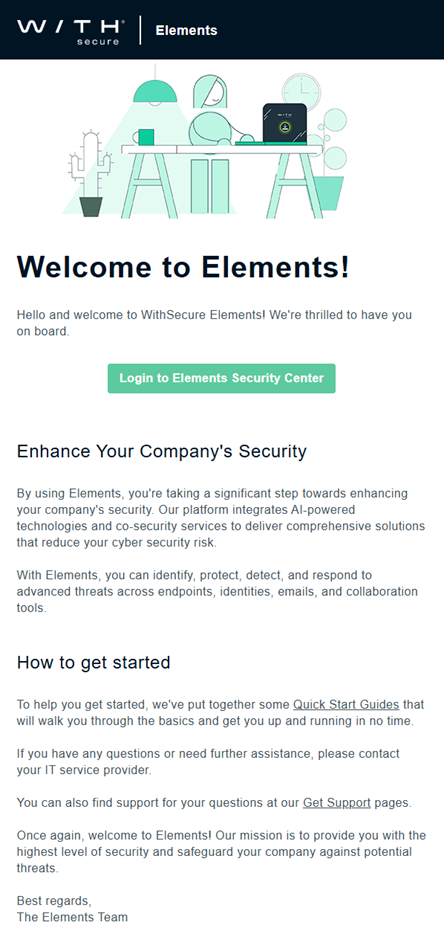

Ce qui est inclus dans le flux

- Bienvenue sur le site Elements, Guide de démarrage

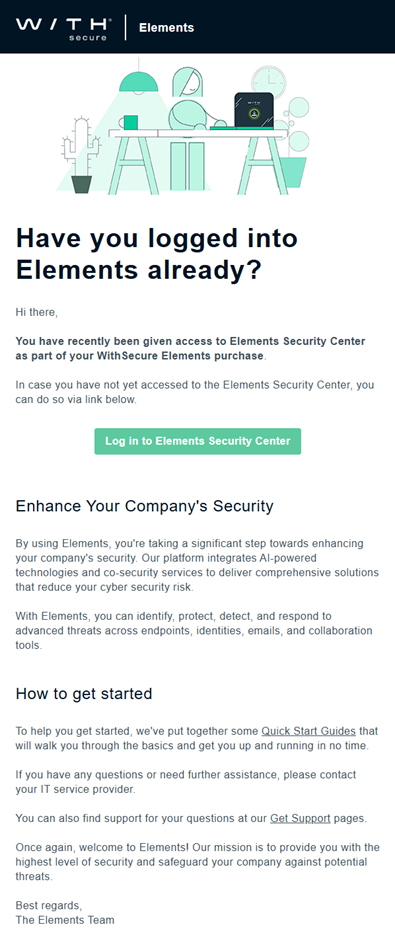

- "Rappel "Avez-vous ouvert une session sur Elements Security Center?

- Ressources utiles pour l'utilisation de WithSecure Elements

Courriel 1 : Bienvenue sur Elements, Guide de démarrage

Ce courrier est envoyé immédiatement après l'enregistrement de l'achat dans notre système.

Courriel 2 : rappel "Vous êtes-vous connecté à Elements Security Center?

Ce courrier est envoyé deux jours après l'achat.

Courriel 3 : Ressources utiles pour l'utilisation de WithSecure Elements

Ce courrier est envoyé 9 jours après l'achat.

Au cas où vous l'auriez manqué

Elements Changements dans l'attribution des rôles - 15 décembre 2025

L'année dernière, nous avons annoncée que nous sommes en train de modifier la façon dont les rôles des utilisateurs sont attribués dans WithSecure Elements. Vous pouvez en savoir plus sur les prochaines étapes dans notre article dédié.

Retraite de Vulnerability Management Paramètres des utilisateurs

D'ici la fin de l'année 2025, la page de configuration pour l'organisation des utilisateurs de vulnérabilités sera supprimée et la gestion de ces derniers sera déplacée vers un emplacement plus central "Elements-Wide".

Pour en savoir plus, consultez le site suivant article dédié.

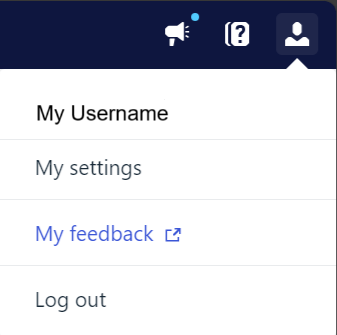

Partagez vos idées avec nous

Notre objectif est de co-sécuriser le monde avec vous - désormais sous le nom de WithSecure™. Pour co-créer les meilleurs produits et services de cybersécurité possibles, nous vous recommandons vivement de nous faire part de vos idées par l'intermédiaire de la section "Idées" du site web de WithSecure Community, désormais accessible directement depuis WithSecure™ Elements Security Center.

Plus d'informations

Les modifications et les notes de mise à jour pour toutes les parties de WithSecure™ Elements peuvent être consultées sur le site suivant Centre d'aide