Extended Detection and Response

Endpoint Protection

Elements Agent für Linux jetzt auch für ARM64-Architektur verfügbar

Wir freuen uns, Ihnen mitteilen zu können, dass Elements Agent für Linux jetzt auch Unterstützung für ARM64-basierte Systeme.

Die Installationspakete stehen zum Download in der Download-Center und in der Elements Portal.

MitSecure Mobile Protection für IOS

Ein Update für die WithSecure Elements Mobile Protection App für iOS (25.10.11981) wurde veröffentlicht

Sie enthält die folgenden behobenen Probleme:

- Die App und das Portal WithSecure Elements Endpoint Protection unterstützen jetzt die Einstellung SMS-Schutz

- In der Ansicht "Letzte Aktivitäten" werden nun Vorkommnisse für bearbeitete und blockierte URLs angezeigt

- Hinzufügen einer Filteroption am Anfang der Liste der geprüften URLs

- Hauptbildschirm für iPad-Geräte hinzugefügt

- Verbesserungen der Stabilität der App

- Behebung eines Problems, bei dem der Netzwerkschutz die Internetverbindung bestimmter Anwendungen beeinträchtigen konnte

MitSecure Mobile Protection für Android

Ein Update für die WithSecure Elements Mobile Protection App für Android (25.4.0023361) wurde veröffentlicht

Sie umfasst Verbesserungen der Stabilität der Anwendung

Exposure Management

Wir freuen uns, viele Verbesserungen an WithSecure mitteilen zu können Exposure Management

Seite mit der Empfehlungsliste (Exposure -> Empfehlungen)

Die Spalte "Erzeugt am" in der Empfehlungsliste zeigt nun den Zeitpunkt an, zu dem die Empfehlung im Kontext der Organisation ausgesprochen wurde. Bitte beachten Sie dass historische Empfehlungen sehr aktuelle Zeitstempel aufweisen können, da diese Informationen erst seit kurzem verfügbar sind.

Gespeicherte Ansichten auf den Seiten "Ergebnisse", "Empfehlungen" und "Identitäten

Die Beibehaltung des Ordnungszustandes wird jetzt von gespeicherten Ansichten unterstützt.

Unified Cloud Microsoft-Mieterkonfiguration

Neue Verbindungsverwaltung für Identitätsinventar freigegeben

Angaben zur Identität - Registerkarte Risikobewertung

Es gibt jetzt eine neue Möglichkeit, Identitätsverletzungen nach Schweregrad zu filtern

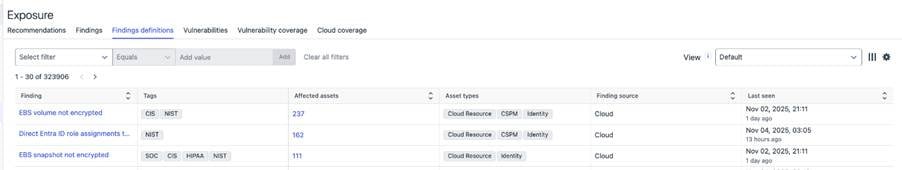

Registerkarte "Funddefinitionen" unter Umgebung -> Exposition hinzugefügt

Auf der Seite mit den Funddefinitionen sind jetzt alle potenziellen Fundtypen aufgeführt, die Exposure Management erkennen kann - über Schwachstellen, Identitäten, Cloud-Assets und externe Angriffsflächen hinweg. Im Gegensatz zur Registerkarte Funde enthält diese Ansicht auch dann Definitionen, wenn derzeit kein Asset betroffen ist. Sie unterstützt Paginierung, gespeicherte Filter und die Navigation zu verwandten Daten, wie dies auch bei anderen Ansichten von XM der Fall ist.

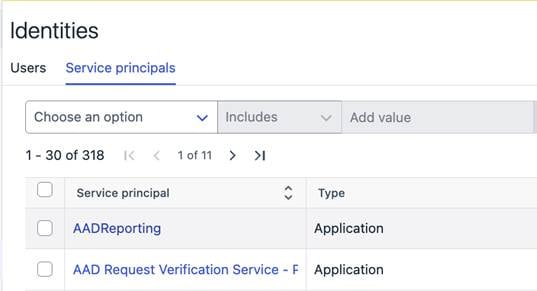

Registerkarte Dienstprinzipal hinzufügen unter Umgebung -> Identitäten

Die Liste der Identitäten umfasst nun Entra-Dienstleistungsprinzipien neben den Nutzern und bietet grundlegende Informationen für jeden Dienstherrn. Sie unterstützt die Paginierung, gespeicherte Filter und die Navigation zu verwandten Daten in Übereinstimmung mit anderen XM Ansichten.

Exposure Management für Unternehmen

Neue Funktion: Identitätsinventarisierung

Identitätsinventar ist eine neue Funktion in WithSecure™ Elements, die Administratoren einen einheitlichen Ort für die Konfiguration und Verwaltung von Entra ID-Tenants bietet. Sie vereinfacht das Tenant-Management durch die Zentralisierung der Sichtbarkeit und Kontrolle innerhalb der Elements Security Center.

Weitere Informationen zum Identitätsinventar finden Sie in dieser Spezialartikel

Exposure Management Portal

- Verbesserte Gesamtleistung.

- Auf der Seite für Benutzer von Sicherheitsrisiken wurde ein Informationsbanner hinzugefügt, das die bevorstehende Abschaffung für alle Kunden ankündigt.

- Deaktivierte Vulnerability Users Seite für neue Kunden Exposure Management.

- Unterstützung für logarithmische Skalen im VM-Histogramm-Widget hinzugefügt.

- Es wurde ein Problem behoben, das beim Öffnen von historischen Web-Scan-Berichten zu Fehlern führte.

- Es wurde ein Problem behoben, bei dem E-Mail-Benachrichtigungen über geringen Speicherplatz auf Scan-Knoten nicht gesendet wurden.

- Deaktivierte Dashboard-Seite durch Ausblenden der Registerkarte für neue Exposure Management Kunden.

System Scan

Unterstützung für die Erkennung von Sicherheitslücken in den folgenden Produkten wurde dem Authenticated Scanning hinzugefügt:

- Apache Zeppelin

- Schneller Java

Authenticated Scanning for Windows wurde um Unterstützung für die Erkennung von Sicherheitslücken in den folgenden Produkten erweitert:

- FPGA-Unterstützungspaket für den Intel oneAPI DPC++/C++ Compiler

- Intel-Berater

- Intel Connectivity Performance Suite

- Intel-Verteilung für GDB

- Intel DPC++-Kompatibilitätswerkzeug (DPCT)

- Integrierte Leistungsprimitive von Intel (IPP)

- Intel oneAPI Datenanalyse-Bibliothek (oneDAL)

- Intel oneAPI Bibliothek für tiefe neuronale Netze (oneDNN)

- Intel oneAPI DPC++ Bibliothek (oneDPL)

- Intel oneAPI Math Kernel Library (oneMKL)

- Intel oneAPI Threading Building Blocks (oneTBB)

- NetSupport Manager

- QEMU

- Schneider Electric Software-Aktualisierung

Elements Foundations

Integrationen

MitSecure Elements API

Neue Fernsteuerung (Vollstatus senden)

Wir haben API Unterstützung für die sendFullStatus Fernbetrieb, der es Administratoren ermöglicht, einen vollständigen Statusbericht von Geräten anzufordern. Dieser Vorgang ist sowohl für Computer als auch für mobile Geräte verfügbar und erfordert keine zusätzlichen Parameter. Nachdem der Vorgang gesendet wurde, senden die Zielgeräte ihren Status asynchron an die Elements Cloud.

Lesen Sie mehr aus dem api Spezifikationsseite unter POST Endpunkt /devices/v1/operations.

Neuer API Endpunkt: Updates zu Vorfällen erhalten

Wir haben der Elements API einen neuen Endpunkt hinzugefügt, der programmatischen Zugriff auf den Aktualisierungsverlauf von Vorfällen bietet.

Endpunkt-Details

GET /vorfälle/v1/aktualisierungen

Beschreibung

Dieser Endpunkt ruft die vollständige Historie der an einem bestimmten Vorfall vorgenommenen Änderungen ab (Broad Context Detection). Jede Aktualisierung stellt eine Änderung des Vorfalls während seines Lebenszyklus dar, einschließlich Statusänderungen, Hinzufügungen von Erkennungen, Kommentaren und anderen Änderungen.

Schlüsselkompetenzen

Verfolgte Aktualisierungsarten

- Statusänderungen (Patch)

- Hinzufügungen, Entfernungen und Änderungen bei der Erkennung

- Kommentare der Benutzer

- Antwortmaßnahmen

- Zusammenführung von Vorfällen

- Anpassungen des Risikoniveaus

- Änderungen in der Kategorie

- Ergebnisse der Untersuchung und Validierung von Bedrohungen

Staatliches Tracking

Jede Aktualisierung enthält die Objekte stateBefore und stateAfter, so dass Sie genau sehen können, was sich geändert hat. Dazu gehören Status, Lösung, Risikostufe und Kategorien.

Informationen zur Herkunft

Die Aktualisierungen enthalten die Information source, aus der hervorgeht, ob die Änderung von jemandem vorgenommen wurde:

- Ein Benutzer (mit Anzeigename)

- Ein automatisierter Motor

- Eine Antwortaktion

Unterstützung der Paginierung

Die Ergebnisse können mit Hilfe einer ankerbasierten Navigation paginiert werden, mit einer konfigurierbaren Grenze von 1-100 Aktualisierungen pro Anfrage (Standardwert 50).

Filtern

Filtern Sie Aktualisierungen nach Typ, um nur relevante Änderungen abzurufen (z. B. nur Kommentare oder nur Statusänderungen).

Kundenvorteile

- Vollständiger Prüfpfad: Zugriff auf die vollständige Historie von Vorfalländerungen für Compliance- und Berichtszwecke.

- Rechenschaftspflicht: Identifizieren Sie durch die Herkunftsverfolgung, wer bestimmte Änderungen an Vorfällen vorgenommen hat.

- Unterstützung der Integration: Erstellen Sie automatisierte Workflows, die auf bestimmte Arten von Aktualisierungen von Vorfällen reagieren.

- Analyse ändern: Vergleichen Sie den Vorher-Nachher-Zustand, um die Entwicklung eines Vorfalls zu verstehen.

- Effizientes Abrufen von Daten: Verwenden Sie die Typfilterung, um nur relevante Aktualisierungen abzurufen und unnötige Datenübertragungen zu vermeiden.

- Skalierbarkeit: Die Unterstützung der Paginierung ermöglicht die Bearbeitung von Vorfällen mit umfangreichen Aktualisierungshistorien.

Lesen Sie mehr aus dem Elements API Spezifikation Seite unter "Vorfall-Updates erhalten".

Neue "Neustart"-Fernbedienungen

Wir haben dem Endpunkt für Geräteoperationen Elements API zwei neue Fernoperationen hinzugefügt, die programmatische System- und agent Neustarts ermöglichen.

Überblick über die Operationen

Die neuen Operationen "restartSystem" und "restartProduct" sind über die POST Endpunkt /devices/v1/operations.

Neue Operationen

restartProduct

Startet die WithSecure agent Software auf einem Gerät neu, ohne das gesamte System neu zu starten.

restartSystem

Startet das gesamte Gerät neu (vollständiger Systemneustart).

Batch-Fähigkeit

Beide Vorgänge unterstützen die Stapelverarbeitung für bis zu 5 Geräte pro Anfrage.

Vorteile

- Agent Fehlersuche: Starten Sie WithSecure agent neu, ohne die Arbeit des Anwenders zu unterbrechen, indem Sie einen vollständigen Neustart des Systems vermeiden.

- Automatisierung der Wartung: Integrieren Sie Systemneustarts in automatisierte Wartungsabläufe nach Software-Updates oder Konfigurationsänderungen.

- Benutzer-Kommunikation: Vor dem Neustart des Systems werden die Benutzer mit benutzerdefinierten Nachrichten benachrichtigt, was die Benutzerfreundlichkeit verbessert.

- Effiziente Abhilfe: Schneller Neustart mehrerer Geräte als Teil der Reaktion auf Vorfälle oder der Fehlerbehebung.

- Granulare Kontrolle: Wählen Sie zwischen agent-only oder vollständigen Systemneustarts, je nach den spezifischen Anforderungen für die Fehlerbehebung oder Wartung.

- Operation Tracking: Verfolgen Sie Neustartvorgänge anhand der zurückgegebenen Operations-IDs, um die Ausführung auf entfernten Hosts zu überprüfen.

Lesen Sie mehr aus dem Elements API Spezifikation unter "Fernbedienungen auf Geräten auslösen".

Neue Antwortaktionen, die neue Arbeitsabläufe ermöglichen

Wir haben neue Endpunkte für Antwortaktionen hinzugefügt unter

POST /response-actions/v1/execute/<name>

um die Möglichkeiten der Remote-Ausführung sowohl für das Geräte- als auch für das Identitätsmanagement zu erweitern.

So können Sie neue Arbeitsabläufe automatisieren, die auf die Zielgeräte und -identitäten einwirken.

Mit dieser Version erhöht sich die Anzahl der von API unterstützten Antwortaktionen von 8 auf 32.

Antwortaktionen des Geräts

Die folgenden Geräteaktionen sind verfügbar:

- Vollständigen Speicherauszug erstellen - Lädt einen vollständigen Speicherauszug vom Gerät hoch

- Registrierungsschlüssel oder Wert löschen - Löscht einen angegebenen Windows-Registrierungsschlüssel oder -wert

- Geplante Aufgabe löschen - Löscht eine angegebene geplante Windows-Aufgabe

- Windows-Dienst löschen - Löscht einen angegebenen Windows-Dienst

- WMI-Persistenzobjekte löschen - Löscht die Persistenzobjekte der Windows Management Instrumentation (WMI)

- Laufende Prozesse aufzählen - Zählt die laufenden Prozesse auf dem Gerät auf

- Aufzählung der WMI-Persistenzmechanismen - Aufzählung der WMI-Persistenzmechanismen, einschließlich Ereignisverbraucher, Filter und Bindungen

- Dateisystemstruktur auflisten - Listet die Struktur des Dateisystems anhand von Pfadübereinstimmungsmustern auf

- Registrierungsschlüssel und Werte auflisten - Listet Windows-Registrierungsschlüssel und -werte anhand von Pfadübereinstimmungsmustern auf

- Geplante Aufgaben auflisten - Listet alle geplanten Windows-Aufgaben auf dem Gerät auf

- Abrufen von amcache-Dateien - Ruft die Cache-Datei für Anwendungskompatibilität vom Gerät ab

- Abrufen von Antiviren-Protokollen - Ruft Protokolldateien von Antiviren-Software zur Sicherheitsanalyse ab

- Abrufen von Browser-Artefakten - Ruft den Browserverlauf vom Gerät ab

- Abrufen von Ereignisprotokoll-Tracing-Dateien - Ruft .etl-Ereignisprotokolldateien mit Aufzeichnungen über Systemaktivitäten ab

- Abrufen von Dateien vom Gerät - Ruft Dateien vom Gerät auf der Grundlage von Pfadübereinstimmungsmustern ab

- Abrufen von Sprunglistendateien - Ruft Sprunglisten ab, die in den Unterordnern AutomaticDestinations und CustomDestinations gespeichert sind

- Abrufen des Master-Boot-Records - Ruft den Master Boot Record (MBR) von einem angegebenen Laufwerk ab

- Abrufen der Stammdatentabelle - Ruft die Master File Table (MFT) von einem angegebenen Laufwerk ab

- Abrufen von Netzwerkverbindungen - Ruft Netzwerkverbindungen, Routing-Tabellen, Schnittstellenstatistiken und zugehörige Prozessinformationen ab

- Abrufen von Prefetch-Dateien - Ruft Windows Prefetch-Dateien mit Beweisen für die Programmausführung ab

- Prozessspeicherabzug abrufen - Ruft einen Speicherauszug eines bestimmten Prozesses ab

- Abrufen von RDP-Cache-Dateien - Ruft Bitmap-Cache-Dateien des Remote-Desktop-Protokolls (RDP) ab

- Abrufen der zuletzt aufgerufenen Dateien - Abrufen von Informationen über zuletzt aufgerufene Dateien und Ordner aus den Artefakten der Benutzeraktivitäten

- Abrufen von Hive-Dateien der Registrierung - Ruft die Hive-Dateien der Windows-Registrierung ab

- Abrufen der SRUM-Datenbank - Ruft die Datenbank des Systemresource usage monitor (SRUM) ab.

- Abrufen von Windows-Ereignisprotokolleinträgen - Ruft Windows-Ereignisprotokolleinträge basierend auf angegebenen Filtern ab

- Abrufen von Windows-Ereignisprotokolldateien - Ruft Windows-Ereignisprotokolldateien ab

- Prozess beenden - Beendet Prozesse, die den angegebenen Mustern entsprechen

- Gewinde beenden - Beendet einen Thread

Identitätsbezogene Maßnahmen

Für Microsoft Entra sind die folgenden Identity Response-Aktionen verfügbar:

- Benutzerzugriff in Microsoft Entra sperren - Sperrt den Zugriff eines Benutzers auf alle Ressourcen innerhalb des Microsoft Entra-Ökosystems

- Microsoft Entra-Sitzung beenden - Beendet die Microsoft Entra-Sitzung eines Benutzers

- Microsoft Entra-Kennwort zurücksetzen - Setzt das Microsoft Entra Passwort eines Benutzers zurück

Ergebnisse der Reaktionsmaßnahmen und Anhänge

Ein neuer Endpunkt steht zur Verfügung, um die tatsächlichen Ergebnisse von Antwortaktionen abzurufen, die Daten zurückgeben (z. B. Speicherabzüge oder andere Dateien):

GET /response-actions/v1/responses/tasks

Über diesen Endpunkt können Sie alle Dateien oder Anhänge herunterladen, die durch abgeschlossene Antwortaktionen erzeugt wurden. Um festzustellen, wann Ihre Aktion abgeschlossen ist, fragen Sie zunächst den Status über GET /response-actions/v1/responses ab. Wenn die Aktion als abgeschlossen markiert ist, stehen Ihre Anhänge zum Download über den Aufgaben-Endpunkt bereit.

Mit dem Bau beginnen

Die vollständige Dokumentation API ist verfügbar unter Elements API Referenz | WithSecure™ Connect

Andere Themen von Interesse

Bedrohungshinweis Oktober: Docker Compose Path Traversal-Schwachstelle (CVE-2025-62725)

Technische Zusammenfassung

- Eine kritische Sicherheitslücke in Docker ComposeDie Handhabung von OCI-basierten Artefakten erlaubt es Angreifern, Pfadüberquerungen durchzuführen und beliebige Dateien auf das Hostsystem zu schreiben. Dieser Fehler rührt von einer unsachgemäßen Validierung von Layer-Annotationen in YAML-Dateiendie in CI/CD-Pipelines und Entwicklungsumgebungen weit verbreitet sind.

- Angreifer können diese Schwachstelle ausnutzen, indem sie Benutzer dazu verleiten, auf ein bösartiges Remote-Artefakt zu verweisen. Dies ermöglicht es ihnen, dem Komponieren Sie Cache-Verzeichnis und schreibt Dateien überall dort, wo der Compose-Prozess Berechtigungen hat - was zu einer vollständigen Kompromittierung des Hosts, einer Datenmanipulation oder einer Ausweitung der Berechtigungen führen kann.

Teilen Sie Ihre Ideen mit uns

Unser Ziel ist es, die Welt gemeinsam mit Ihnen zu sichern - jetzt als WithSecure™. Um die bestmöglichen Produkte und Dienstleistungen im Bereich der Cybersicherheit mitzugestalten, empfehlen wir Ihnen, uns Ihre Ideen mitzuteilen über den Abschnitt Ideen auf der WithSecure Communitydie jetzt direkt über WithSecure™ Elements Security Center zugänglich ist.

Weitere Informationen

Changelogs und Versionshinweise für alle Teile von WithSecure™ Elements finden Sie auf der Hilfe-Center