E編集長のハイライト

のワークフローを統一するための継続的な作業の一環として、次のようなことを行っている。 ウィズセキュアElementsの変更を導入した。 組織運営.これについては Elements Foundationセクションを参照されたい。

Extended Detection and Response

Endpoint Protection

Elements Mobile Protection iOS用

iOS用アプリ「WithSecureElements Mobile Protection 」のアップデート (25.3.11393)がリリースされた。

これには以下の新機能と改良が含まれている:

Elements Mobile Protection アンドロイド用

Android向けアプリ「WithSecureElements Mobile Protection 」のアップデート(25.1.0023199)がリリースされた。

これには以下の新機能と改良が含まれている:

- アプリとWithSecureElements Security Center は、証明書検証失敗のセキュリティイベントをサポートするようになりました。

- アプリがChromeOS用のChrome拡張機能をサポートしました。

- ChromeOSユーザー向けにチュートリアル表示を追加

- ネットワーク・ゲートウェイがキャッシュを使用するようになり、繰り返し行われる検証の量が削減された。

- アプリがユーザーデータの更新に対応

- アプリの設定インターフェイスを再設計

- トラッキング試行のカウント方法の改善

- アプリの安定性の向上

問題を修正しました:

- アプリが最終ステータス更新の正しいタイムスタンプを表示するようになりました。

Endpoint Detection and Response

Elements 検知と対応BCD調査の強化

このたび、BCD の詳細ビューから直接レスポンス・ジョブを実行できるよう、さらなる機能強化をリリースしました。これにより、手動で外部ツールに情報をコピーする必要がなくなり、調査プロセスが合理化され、応答時間が短縮されます。

最新情報

- BCDページから離れることなくレスポンスジョブを実行する- ユーザーは、BCD詳細ビューから直接レスポンスアクションを開始できるようになりました。

- あらかじめ設定されたパラメータ- ジョブパラメータは可能な限り自動的に入力されるため、手動入力やエラーを減らすことができます。

- オフライン実行のサポート- 応答アクションは、デバイスがオフラインのときでもキューに入れることができ、オンラインに戻ると実行される。

サポート・レスポンスの仕事

- ファイルの削除

- ファイルの取得

- キル・プロセス

注: 2025年1月10日以降に作成されたBCDには、BCDビューから直接ジョブを実行するために必要な規定が含まれます。ただし、それ以前に作成された古いBCDには必要なデータがないため、この機能は無効になります。

Email and Collaboration Protection

新しいバージョンがリリースされた。

主な変更点

- Elements Collaboration Protection はMicrosoftとの接続を失ったメールボックスをTemporaryFailureとしてマークします。メールボックスは短時間で回復するはずです。管理者はポリシー設定でこの種のイベントの通知をオンにすることができる。

- アクティブなメールボックスのレポート精度の向上

- ビュー間のライセンスカウントの強化/調整

- 日本ユーザー向けの翻訳強化

Exposure Management

Exposure Management をリリースしました:

- エグゼクティブ・サマリー・レポート(ベータ版)は、WithSecureXM を使用している他の企業との比較で、企業のエクスポージャー・リスクを視覚的な等級として表示します。エグゼクティブサマリーレポートは、Home -> ExposureからアクセスできるExposureダッシュボードページで利用可能です。

- すべての推奨事項が表示されず、一部の所見が表示される推奨事項に含まれていなかった問題を修正しました。勧告の階層に勧告が含まれていないケースでは、状態として「結論なし」と表示されます。これらの推奨事項の内部をご覧になり、所見固有の改善影響と相対的な改善ガイダンスを確認することをお勧めします。

- 最新のスキャンでは表示されないクラウドの所見は、Exposure management から適切に削除され、クラウド推奨への影響が再計算されるようになりました。

- いくつかのマイナーなバグとパフォーマンスの改善。

Exposure Management ユーザー向け

System Scan

Authenticated Scanningに以下の製品の脆弱性検出のサポートが追加された:

- リクエストによる管理者

- Apache Commonsの設定

- Apache Felix ウェブコンソール

- ベッコフTwinCATパッケージマネージャ

- ブラザーiPrint&Scan

- ブルーノ

- チェックエムケーAgent

- シトリックス・セキュア・アクセス

- Dell NetWorker

- Dell NetWorkerクライアント

- デル・システム・アップデート

- Dell WyseデバイスAgent

- ディスコード

- exacqVision クライアント

- フィルスクラブ ツイスター アンチウイルス

- フラッシュエフエックスピー

- FortiClient エンドポイント管理サーバ(EMS)

- Gitクレデンシャル・マネージャー

- JavaServer Faces (JSF)

- JetBrains dotTrace

- JetBrains ETWホストサービス

- JfreeChart

- JGraphTコア

- KMPlayer

- モニカ・デスクトップ

- プラントUML

- ポストマン

- サンドボックス・プラス

- スケッチアップ・プロ

- スマトラPDF

- ベリタスデータインサイト

- VIPRE Advanced Security

Elements Foundations

Elements Security Center

のワークフローを統一するための継続的な作業の一環として、次のようなことを行っている。 ウィズセキュアElementsの変更を導入した。 組織運営.

これらの変更は、Elements 管理者がより効果的に環境を管理するのに役立ちます。

主な特徴/変更点

- 紹介 デバイス・グループ・コンセプトこれは、今年後半にグループレベルのアクセス管理へとつながるものである。グループレベルのアクセス管理は、大規模な環境の管理者が資産へのアクセスを効果的に管理できるよう支援する。

- 新しい Elements レベル組織図関連する機能を同じ場所に集め、重複するビューを非推奨とする。

以下の画面が削除されます。 2025年4月22日このリリースでは、それらを完全に置き換える機能が導入されているからだ:

- Endpoint Protection アカウントタブ(すべての機能は別の場所に含まれます)

- マネジメントCollaboration protectionビュー:

- 組織

- 設定

- ユーザー表示は、管理/組織設定/セキュリティ管理者に置き換えられました。

- サブスクリプション・ビューが管理/サブスクリプション・ビューに置き換えられました。

詳細はCommunity : 今後の予定Elements 組織管理の新機能 - WithSecureCommunity

新しいモバイル・プロフィール・エディターが本番稼動

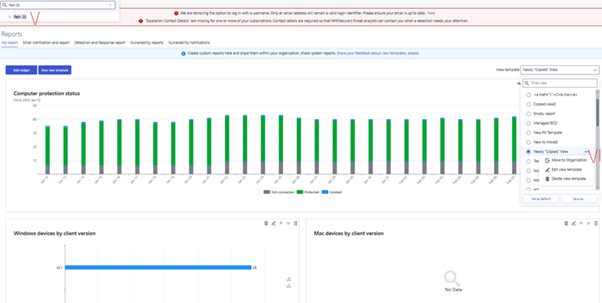

ビューテンプレートセレクタの改良

レポートのビューテンプレートセレクタの動作に修正が適用されました。ログインしているユーザーアカウントに関連付けられるのではなく、選択されたスコープセレクタに関連付けられるようになりました。

管理者として、現在のビューをコピーできるようにしたい。:

任意のビューをコピーする:

- 希望のビューを選択します。

- 名前を付けて保存」を押す

- 新しいユニークな名前を入力してください。

- 保存」を押す。

管理者として、このビューを会社の組織ビューセクションにコピーしたい:

パートナーズビュー(別名SOPビュー)にビューを作成する。

- 上の例の4つのステップに従ってください。

- スコープセレクターで希望する会社を選択します。(重要!)

- ビューテンプレートセレクタで、特定の組織/会社に移動する必要があるビューを選択します。

スリードットメニューから「組織に移動」を選択し、必要であれば新しい名前を付けて保存する。

その他の関心事項

脅威に関する勧告1月

アドバイザリ - Git Clone2leak の認証情報

テクニカル・サマリー

Gitは、プログラミング・プロジェクトを管理し、共同で貢献するために使用される一般的なバージョン管理システムである。あるセキュリティ研究者が、Gitを使用しているソフトウェア開発者の認証情報を漏洩させるために悪用される可能性のあるGitコンポーネントの脆弱性を公表した。

Git メッセージの誤った処理により、攻撃者はユーザーが悪意のあるコード・レポをクローンしたり操作したりする際に、Git を騙して認証情報を漏えいさせる可能性がある:

Github デスクトップおよび Git クレデンシャルマネージャにおいて、キャリッジリターン "∕" 文字の解釈を誤ると、攻撃者が管理するサーバにクレデンシャルが送信される可能性があります (CVE-2025-23040 / CVE[1]2024-50338)。

Git LFS の改行 "¬n" 文字の誤操作により、攻撃者が認証情報を悪意のあるサーバーに送信する可能性があります (CVE-2024-53263)。

Github CLI および Github コードスペースに許容されたクレデンシャルヘルパーが存在し、ユーザーを騙してレポをクローンすることで、攻撃者が認証トークンを盗む可能性がある (CVE-2024-53858)

あなたは サインアップをクリックすると、これらの脅威の詳細が記載された毎月の脅威レポートを受け取ることができます。

念のため

デバイス・アイソレーション機能の強化XDR

私たちは最近、XDR 向けに強化されたデバイス・アイソレーション機能を導入しました。詳細は 専用記事.

アイデアを共有しよう

WithSecure™の目的は、皆様と共に世界を安全にすることです。可能な限り最高のサイバーセキュリティ製品とサービスを共同創造するために、以下の方法でアイデアを共有することをお勧めします。 ウィズセキュリティのアイデアセクションCommunity現在、WithSecure™Elements Security Center から直接アクセスできます。

詳細情報

WithSecure™Elements のすべての機能に関する変更履歴およびリリースノートは、次のサイトでご覧いただけます。 ヘルプセンター